データ消去

廃棄パソコンのデータ消去

安心安全のデータ消去

Data erase

安全に徹底した2段階処理で完全消去

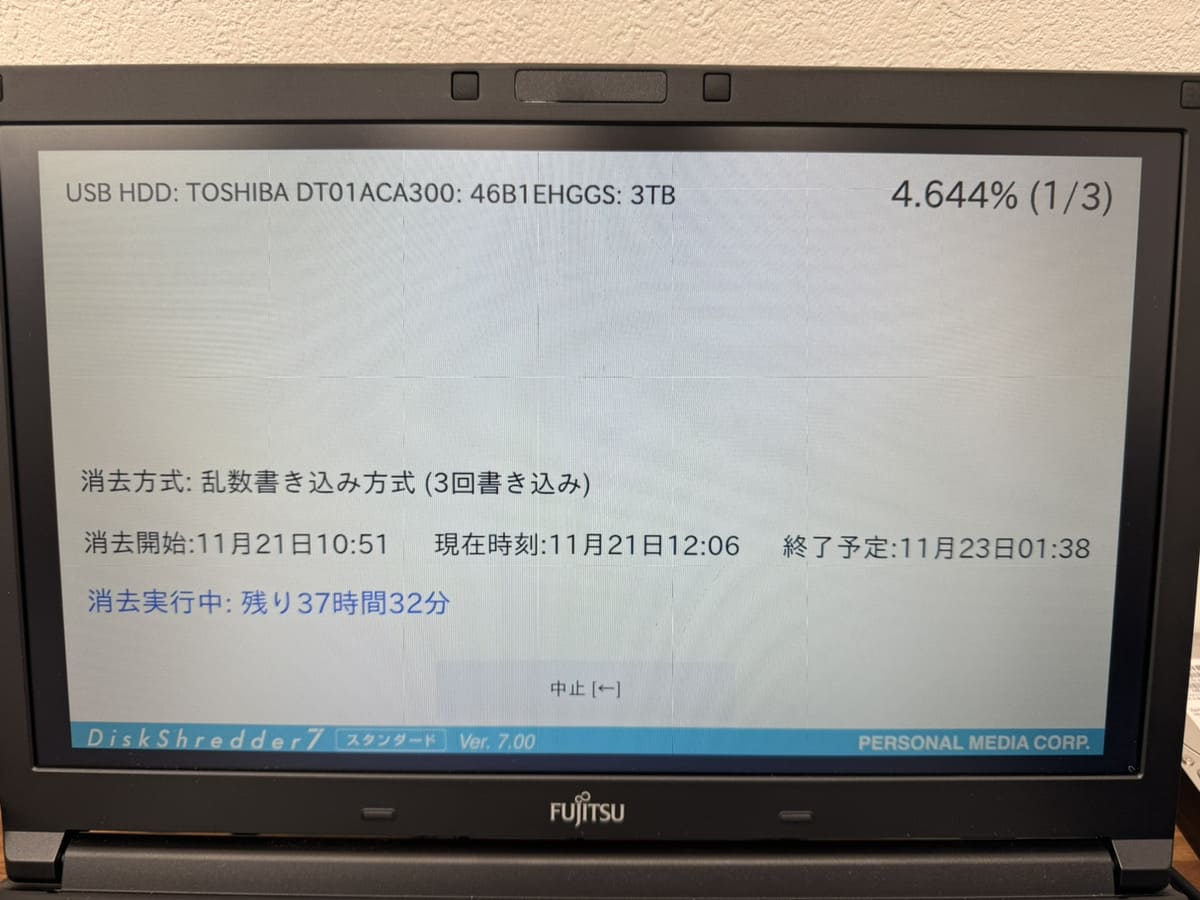

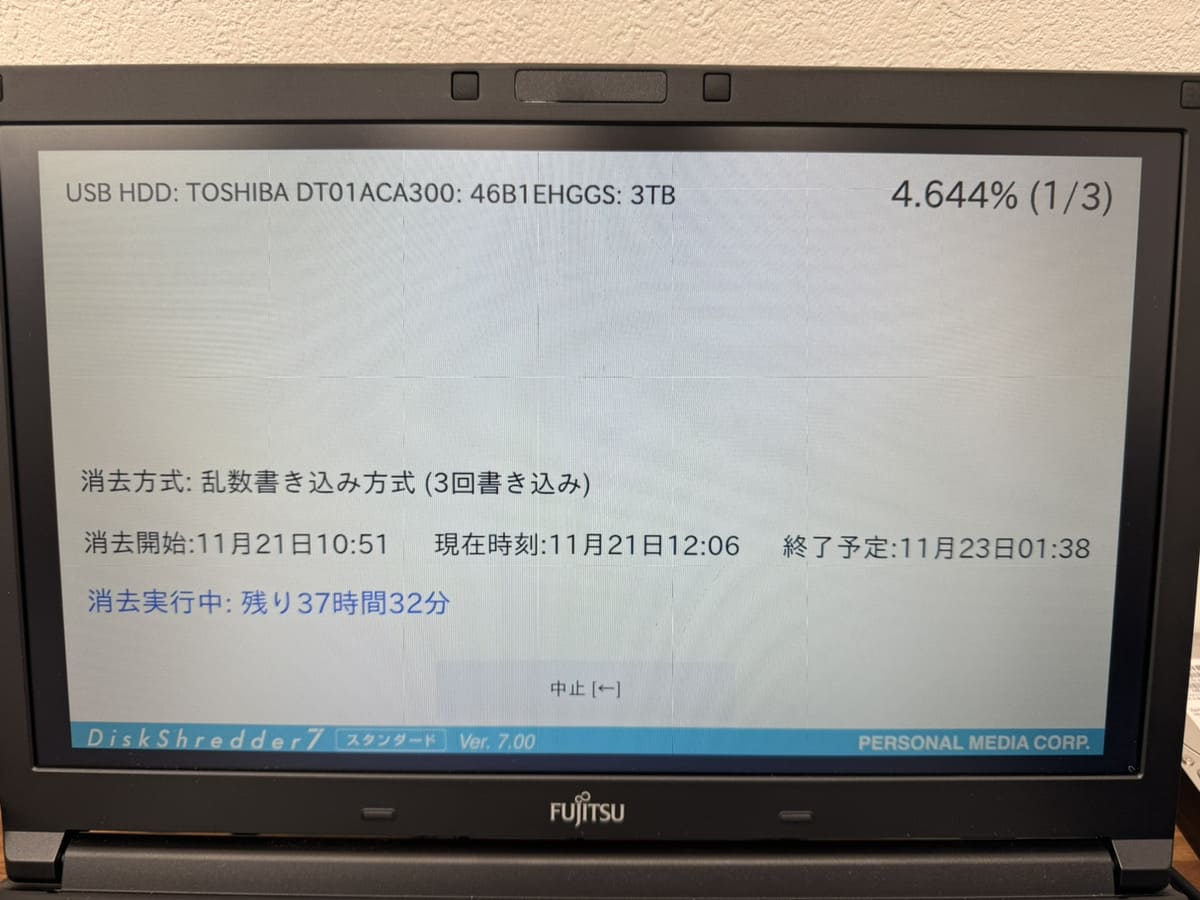

ソフトウェア消去とは、HDDのデータを上書きをして消去する方法です。ゴミ箱で消されたデータは、完全には消えません。見た目上使わないデータとして、見えなくしているだけになります。PCBankではHDDの隅から隅までデータを上書きし、(米国国防総省方式「DoD 5220.22-M」)完全に復元不可能な状態にします。

ハードウェア消去とはHDDを破壊して、データが取り出せないようする方法です。PCBankではアジアの軍や官公庁、大手企業で利用されている破壊機(日東造機製 CrushBox)を利用しており、ハードディスク等の記録媒体に対して、4本のピンで3トンの圧力をかけて穴を開けます。

データ消去の流れ

Flow of data erase

STEP

01

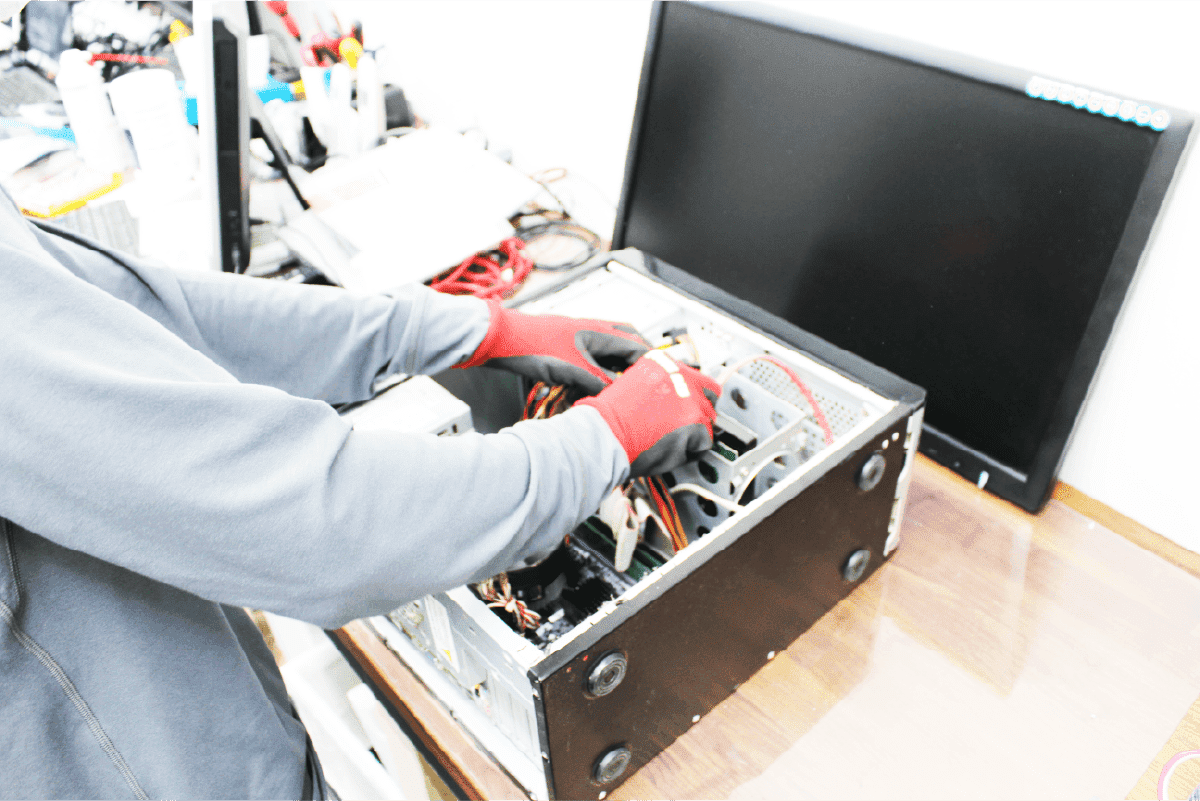

HDDを取り出すため、パソコンを開きます。

STEP

02

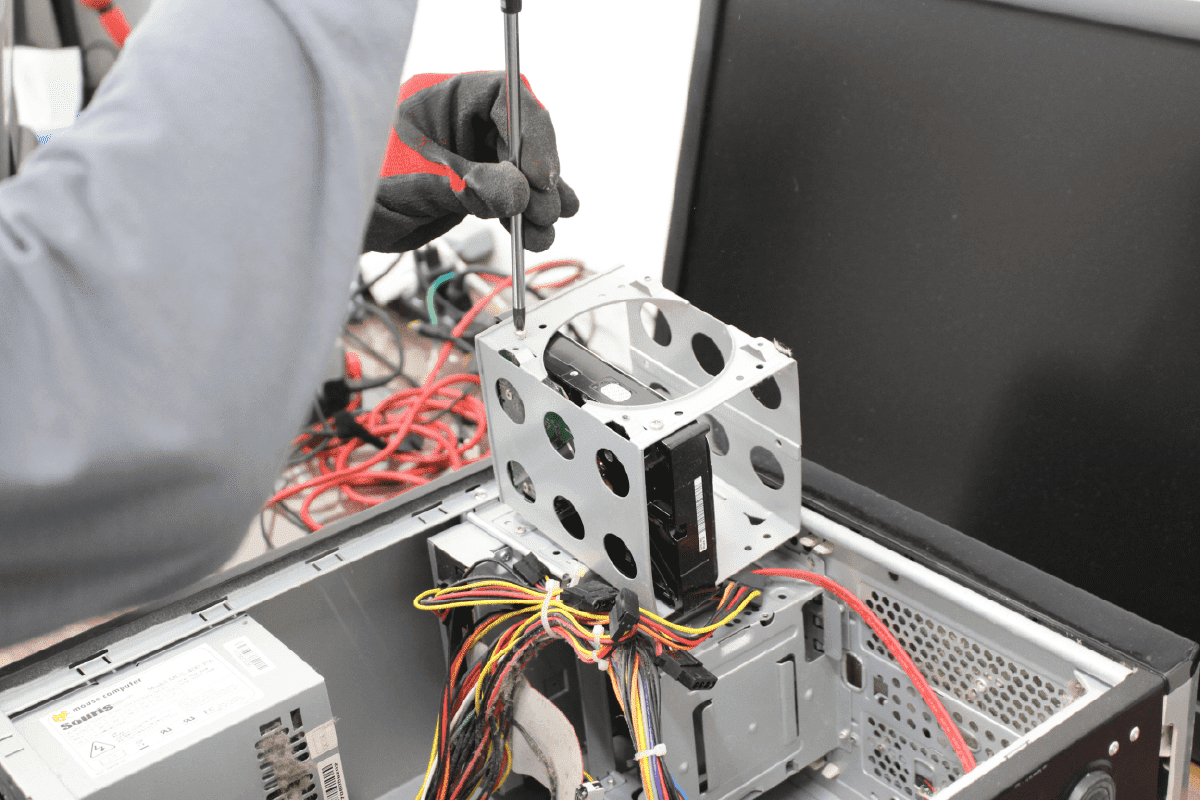

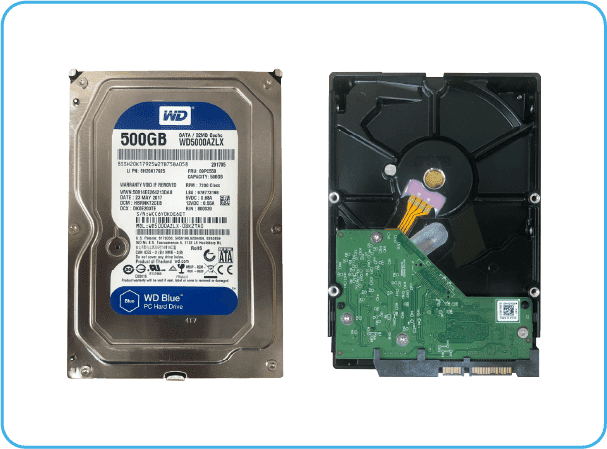

HDDを取り出します。

STEP

03

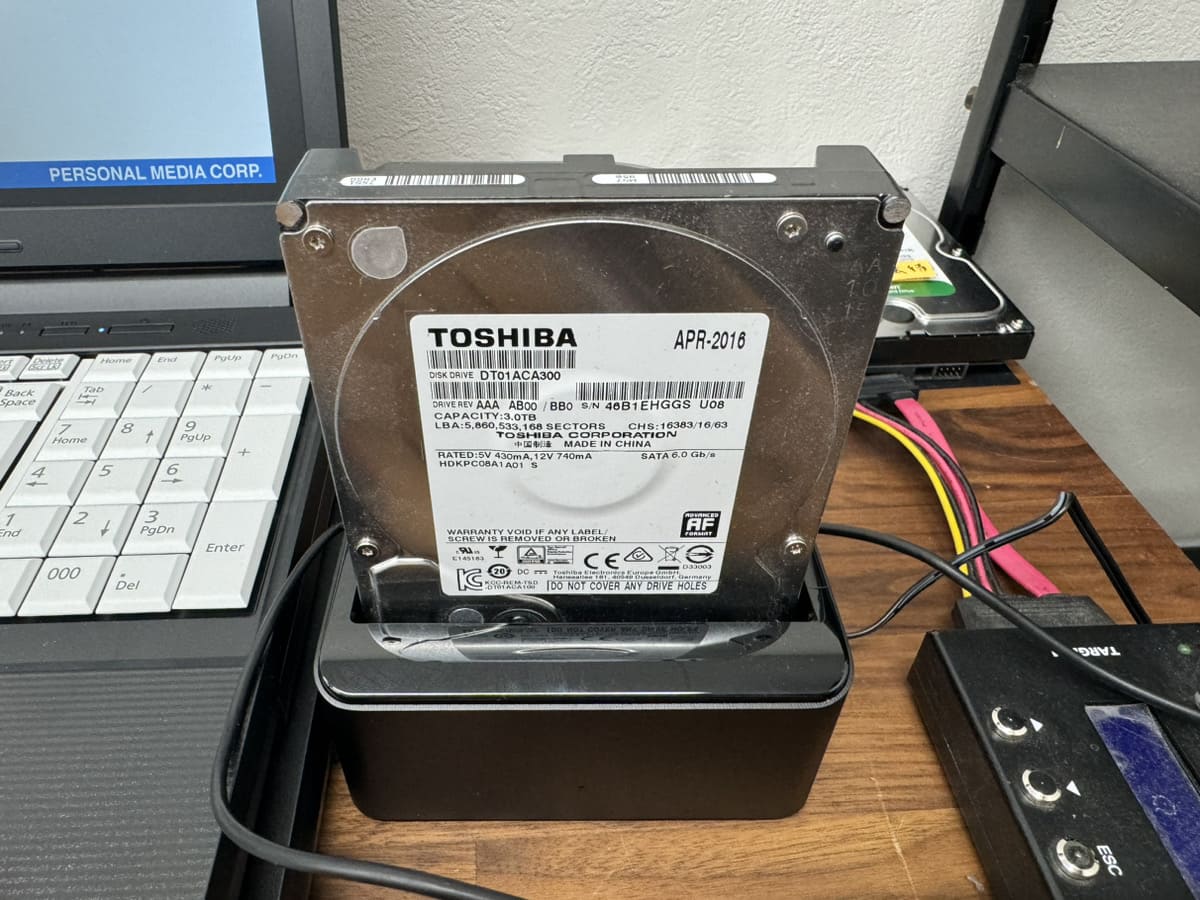

取り外したHDDを

専用の消去機器に取り付けます。

STEP

04

ソフトウェア消去を実施します。

STEP

05

専用の破壊装置で物理破壊し、

2段階消去が完了です。

STEP05』HDD物理破壊写真

HDD破壊前

HDD破壊後

お客様から引き取った品物のうち、需要のあるもの、パーツ等はメンテナンス・修理を行い再販売しています。 (HDDの再販はいたしません。) また、古いパソコンや家電製品に使用されているパーツには、金などの貴金属やレアメタルなど、貴重な資源が含まれていることが多いのです。 金属の資源価格が高騰している現在、こうした資源は非常に高く取引されています。 つまり、お客様は無料で不用品を廃棄でき、当社は低コストで商品を仕入れることができるという、お客様・当社の双方にメリットがあるシステムなのです。

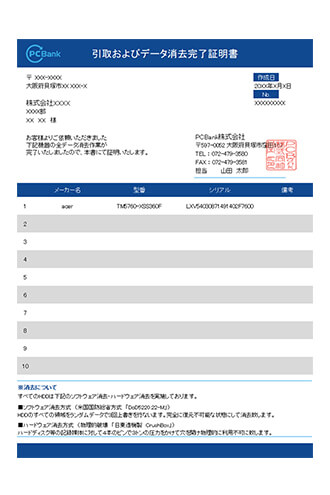

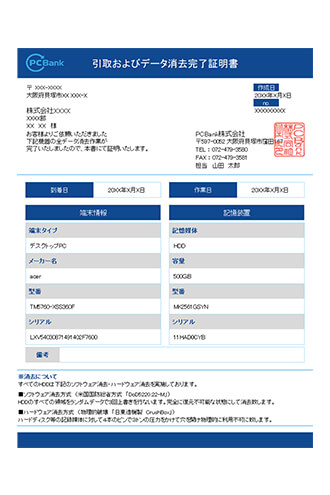

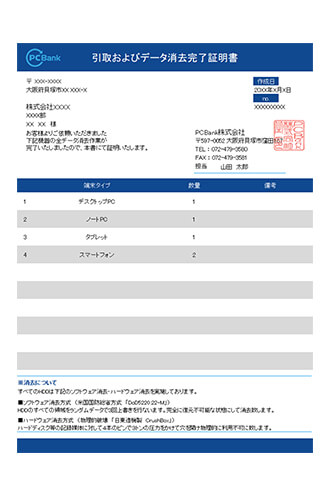

データ消去証明書について

PCBankなら証明書も0円(無料)タイプからご用意!

【無料】数量タイプの証明書

端末の種類と台数を記載

シンプルで分かりやすい

【有料】詳細型や画像型の証明書

詳細情報や画像などを追加記載

端末本体や記憶装置について詳細にしっかり記載

なぜ、パソコン処分や証明書の発行までも無料でデキるのか!?

回収したパソコンを安全に、徹底的に、リサイクル

PCBankでは確実にデータを破壊し、使えるモノやパーツはリユース、使えないモノは素材としてリサイクルします。独自の管理や手法により利益を創るため、お客様は無料でサービスをご利用いただくコトが可能です。

| 証明書タイプ | 数量タイプ | 簡易タイプ | 詳細タイプ | 画像タイプ | 完全版タイプ |

|---|---|---|---|---|---|

| 料金 | 0 円 | 1,100 円 / 端末1台 |

2,200 円 / 記憶装置1個 |

3,300 円 / 記憶装置1個 |

4,400 円 / 記憶装置1個 |

| 端末本体の詳細情報 | × | ○ | ○ | ○ | ○ |

| 記憶装置の詳細情報 | × | × | ○ | ○ | ○ |

| 記憶装置破壊画像 | × | × | × | ○ | ○ |

| 端末画像 | × | × | × | × | ○ |

※料金はすべて税込みです。

※記憶装置とはHDDやSSDを指しています。

※記憶装置がないPCでも、「数量タイプ」または「詳細タイプ」の証明書を発行できます(料金は変わりません)。ただし、「画像タイプ」の証明書は発行できません。

※証明書は電子データ(PDF)でのお渡しになります。紙でのお渡しは郵送となり、別途切手代が掛かります。

ピーシーバンクは総務省のガイドラインやマイナンバー制度に対応しています。

適正な処理を行い、必要な情報を記載した証明書の発行を行なっています。

企業、事業者|公官庁、地方自治体、学校|病院、クリニック

法人・個人問わず、安心してご利用いただいています。

▼ 総務省のガイドライン、国のガイドラインにパソコン廃棄の方法や廃棄後の対応について記載されています。

事業者が守るべき内容(マイナンバー制度対応)

国のガイドライン『個人番号の削除、機器及び電子媒体等の廃棄』より抜粋

国のガイドライン59ページを参照・個人番号若しくは特定個人情報ファイルを削除した場合、又は電子媒体等を廃棄した場合には、削除又は廃棄した記録を保存する。また、これらの作業を委託する場合には、委託先が確実に削除又は廃棄したことについて、証明書等により確認する。

・特定個人情報等が記録された機器及び電子媒体等を廃棄する場合、専用のデータ削除ソフトウェアの利用又は物理的な破壊等により、復元不可能な手段を採用することが考えられる。

地方公共団体が守るべき内容(総務省のガイドライン対応)

総務省の地方公共団体のガイドライン『情報資産の廃棄』より抜粋

・情報資産を廃棄する場合、情報セキュリティ管理者の許可を得た上で廃棄され、行った処理について、日時、担当者及び処理内容が記録されている。

パソコン廃棄のお申し込みは、弊社パソコン処分の専門サイトのフォームからご依頼ください。